(해킹을 당한 사측 주장이 명확하지 않아 논란이 있는 주제입니다)

* 원문 기사 링크

- (1) Ars Technica 기사 - How Google Authenticator made one company’s network breach much, much worse

- (2) SecurityWeek 기사 - Google Feature Blamed for Retool Breach That Led to Cryptocurrency Firm Hacks

- 아마존, 유니티, 메르세데스벤츠, 볼보 등이 고객사인 샌프란시스코 소재 소프트웨어 업체 Retool에서 8월경 정보 유출 사고가 있었는데, 구글 OTP 클라우드 동기화 때문에 문제가 더 심각해졌다는 주장을 자사 블로그에 게시

* When MFA isn't actually MFA (Retool의 주장)

https://retool.com/blog/mfa-isnt-mfa/

- 주장을 요약하면 사내 IT 팀 직원을 사칭한 SMS 문자와 + 실제 직원 목소리를 딥페이크한 통화에 속은 직원이 OTP 토큰을 넘겨줬는데, 구글 OTP 동기화 기능 때문에 계정에 연결된 모든 OTP가 해커에게 넘어갔다는 주장입니다.

ㄴ 다만 'OTP 토큰'이 OTP 앱에서 잠깐 보여주는 숫자 6자리를 말하는 것인지, 아니면 숫자를 만드는 시드 (seed) 자체를 말하는 것인지는 사측이 답변을 거부했다고 맨 위 (1)의 Ars Technica 기사에서 전하고 있습니다.

ㄴ 딥페이크 주장도 외부 검증을 통해 확인된 것 아님

- 구글 대변인이 이 주장에 입장을 내서 클라우드 동기화는 선택 가능하고, 가능하면 FIDO 기반 인증 사용 추천

"저희의 최우선 과제는 개인과 기업을 막론하고 모든 온라인 사용자의 안전과 보안이며, 이번 사건은 인증 기술 개선에 전념하는 이유를 보여주는 또 다른 사례입니다. 이 밖에도 피싱에 강한 패스키와 같이 전체적으로 더 안전한 인증 기술로의 전환을 지속적으로 권장하고 있습니다. OTP 기반과 같은 레거시 인증 기술의 경우 피싱 공격과 사회공학적 위협이 존재하기 때문에 업계에서는 이러한 FIDO 기반 기술에 많은 투자를 하고 있습니다. 이러한 변화를 위해 계속 노력하는 한편, 구글은 사용자가 OTP를 구글 계정에 동기화할지 아니면 로컬에만 저장할지 여부를 선택할 수 있다는 점을 알리고자 합니다. 보안과 사용 편의성의 균형을 맞추기 위해 계속 노력할 것이며, 향후 구글 인증기의 개선을 고려하겠습니다."

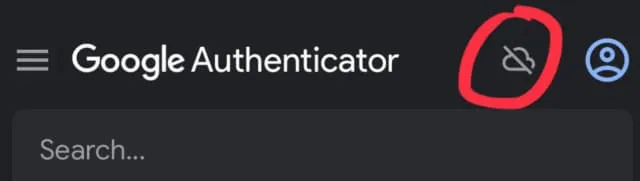

- 클라우드 동기화 비활성화는 구름 그림에 빗금친 아이콘으로 알 수 있으며 이후 저장된 모든 OTP는 로컬 상태에서 관리된다고 합니다. 물론 동기화를 끄면 OTP 분실 시 인증번호가 필요한 모든 계정에 로그인할 수 없게 되는 위험이 있습니다.

인증문자처럼 실제 직원은 어떠한 경우에도 인증번호 요구하지 않는 다는 점을 otp 코드와 함께 강조해 놓을 필요는 있어 보입니다